Лозинките кои што и покрај сите слабости, се прилично добар, а сега за сега и најмасовно користен, начин за заштита на сметките, сепак имаат една голема слабост. Тоа е незаинтересираноста на голем број на луѓе да ги користат како што треба. Секоја година можеме да прочитаме за листата на најлоши лозинки составена од многу лесно предвидливи лозинки како 123456, password, 12345, qwerty и слични.

Ваквата ситуација е резултат на недоволното познавање на корисниците на правилата за заштита, но и олеснување на овој процес кој што бара помнење на голем број на лозинки за разни сервиси.

Овој начин на однесување на корисниците изгледа се пренесува и на шемите за заклучување, односно lock patterns на Android. Lock Patterns ви овозможуваат заклучување на вашиот паметен уред со поврзување на 9те точки на екранот, креирајќи шема која што го отклучува уредот. Овој начин на заклучување исто така нуди креирање на сложени шеми, меѓутоа исто како во случајот со лозинките, голем број на корисниците се одлучуваат за најлесните, со тоа правејќи ги лесно предвидливи.

Информациите за овој тренд доаѓаат од истражувањето направено од страна на Marte Løg, студентка на Норвешкиот Универзитет за наука и технологии, за потребите при спремањето на нејзината магистерска теза.

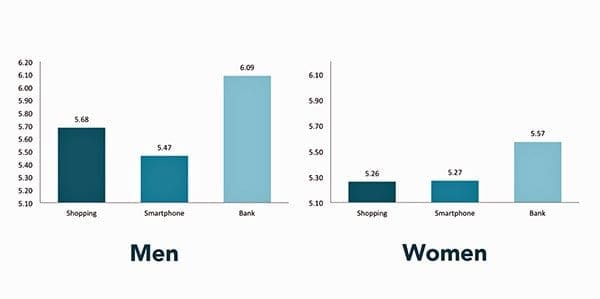

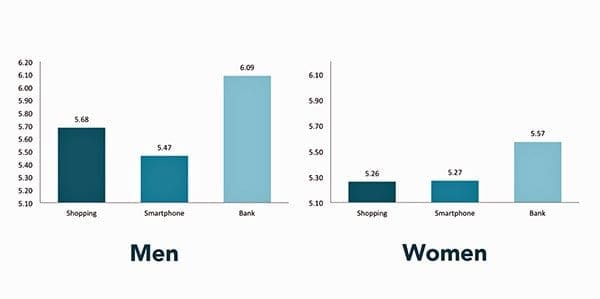

За таа цел таа има направено истражување на 4.000 луѓе, комбинирано машки и женски, со што ги има откриено следните резултати.

77% од креираните шеми се направени да започнуваат од некој од четирите ќошеви на точките, а 44% од нив започнувале во горниот лев кош. Исто така, од минимум 4, а максимум 9 точки кои што можат да бидат поврзани за креирање на шема, најмногу користени се шеми со 5 поврзувања, а голем број се направени со минималниот број од 4 поврзувања.

Користењето на 4 поврзувања овозможува креирање на 1.624 комбинации во споредба со 140.704 комбинации за 8 и 9 поврзувања.

Исто така, повеќето комбинации, покрај тоа што се со мал број на поврзувања, се направени на начин што движењата се од лево кон десно и од гора надолу.

Од ова може слободно да се заклучи дека корисници повторно избираат заштита која што е најлесна и тие без проблем ќе можат да ја запомнат и внесат. Со тоа прават истото да важи за некој кој што би сакал да добие пристап до нивните уреди.

Истражувањето исто така има покажано дека жените користат помалку сигурни шеми, односно такви во просек со помалку поврзани точки.

За креирање на сигурна шема, исто како и за лозинките, се препорачува креирање на таква со повеќе поврзани точки, кои што нема да започнуваат од некоја од страните, а ќе вклучуваат и посложени поврзувања кои што подразбираат преклопување и слично.

Бројот на корисниците кои што користат шеми е помал со оглед на тоа што ова е прилично нов начин на заштита во споредба со лозинките, па вистинските резултати ќе може да се видат во текот на годините. Сепак, имајќи го искуството од лозинките и одбивањето на одредена категорија на корисниците да практикуваат основни правила, може да се каже дека и ова истражување е прилично меродавно и точно.

Извор: Ars Technica, Engadget